Un nuovo modello IA mette a rischio la sicurezza informatica e allo stesso tempo la rafforza

Il nuovo modello IA di Anthropic, Mythos, dovrebbe essere in grado di individuare e sfruttare le vulnerabilità informatiche con tale efficacia da non essere nemmeno reso pubblico. C'è forse qualcosa di più di una semplice operazione di pubbliche relazioni dietro a tutto questo?

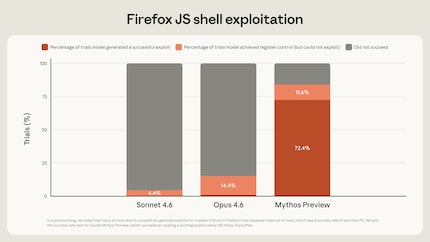

Anthropic ha sviluppato un nuovo modello di intelligenza artificiale chiamato Claude Mythos Preview (in breve: Mythos). Si tratta di un modello linguistico di grandi dimensioni (LLM) per uso generico, ma secondo Anthropic è particolarmente efficace nell'individuare le vulnerabilità informatiche. Si dice che Mythos abbia già individuato migliaia di gravi falle di sicurezza finora sconosciute, tra cui alcune presenti in tutti i principali sistemi operativi e browser web.

Secondo Anthropic, Mythos non solo è in grado di individuare le vulnerabilità, ma in alcuni casi anche di risolverle. D'altra parte, su richiesta, lo strumento programma anche exploit funzionanti, ovvero un codice che sfrutta effettivamente la vulnerabilità. Mythos ha quindi il potenziale per migliorare notevolmente la sicurezza informatica, ma anche per causare danni enormi, qualora finisse nelle mani sbagliate.

Fonte: Anthropic

Il modello non è attualmente accessibile al pubblico. Anthropic ha lanciato il Project Glasswing, che dà accesso ad alcuni soggetti selezionati per risolvere dei problemi di sicurezza.

Tra questi figurano Apple, Google, Microsoft e la Linux Foundation, ovvero gli sviluppatori dei principali sistemi operativi e browser web. Tra le aziende presenti figurano anche Amazon Web Services, Anthropic, Broadcom, Cisco, Crowdstrike, JPMorgan Chase, Nvidia e Palo Alto Networks. E oltre 40 altre aziende e organizzazioni di cui non viene fatto il nome.

Esempi significativi

Mythos individua falle di sicurezza anche in software considerati particolarmente sicuri e sottoposti a innumerevoli controlli. A titolo di esempio, Anthropic cita un bug nel sistema operativo OpenBSD che, a quanto pare, è rimasto inosservato per 27 anni. Basta una connessione remota per mandare in crash un computer. OpenBSD viene spesso utilizzato per server e firewall grazie al suo elevato livello di sicurezza.

Un altro esempio riguarda il software video FFmpeg. Un bug al suo interno non sarebbe stato individuato per 16 anni, nonostante milioni di scansioni automatiche di sicurezza. Un terzo esempio riguarda il kernel di Linux. Secondo Anthropic, la combinazione di diverse vulnerabilità consente di ottenere il controllo totale del computer.

Poiché queste vulnerabilità sono state nel frattempo risolte, Anthropic ha pubblicato i dettagli tecnici.

Rimangono alcune questioni in sospeso

Anthropic intende quotarsi in borsa questo autunno e per farlo ha bisogno di capitali. Anche l'articolo presente va letto in quest'ottica: come indicazione per i potenziali investitori del fatto che Anthropic sviluppa gli strumenti più all'avanguardia. Tuttavia, gli esempi riportati sono convincenti e l'affermazione secondo cui Mythos è particolarmente efficace in materia di sicurezza informatica appare nel complesso credibile.

Anche il fatto che lo strumento non venga reso pubblico al momento sembra essere una buona decisione. Uno strumento in grado di individuare in un colpo solo migliaia di gravi falle nella sicurezza non deve assolutamente finire nelle mani sbagliate. Se i team di sviluppo risolvono ora rapidamente queste vulnerabilità, la sicurezza potrebbe addirittura aumentare.

A questo proposito, tuttavia, rimangono diverse questioni aperte. Da un lato, se il software possa davvero essere tenuto sotto chiave. E poi chissà se Anthropic lo voglia davvero: dopotutto, Mythos non è stato sviluppato come strumento di sicurezza, bensì come IA multiuso destinata a un ampio utilizzo. Ma anche se Mythos non dovesse mai vedere la luce, i modelli della concorrenza potrebbero presto raggiungere un livello simile. È inoltre ipotizzabile che, ad esempio, i servizi segreti dispongano già di modelli di intelligenza artificiale in grado di svolgere funzioni simili. In ogni caso, gli sviluppatori farebbero bene a darsi da fare per colmare queste lacune.

Come sempre in questi casi, non è chiaro se le vulnerabilità individuate siano sconosciute solo agli sviluppatori o all'intera umanità. Molte vulnerabilità zero-day vengono tenute segrete e vendute a caro prezzo sul mercato nero, dove non operano solo i criminali, ma anche i servizi segreti o la polizia (parola chiave: trojan di Stato o captatore informatico). Se partiamo dal presupposto che molte di queste vulnerabilità siano già note, magari con exploit già funzionanti, allora questo strumento basato sull'intelligenza artificiale dovrebbe garantire un miglioramento della sicurezza.

Esiste davvero un divieto?

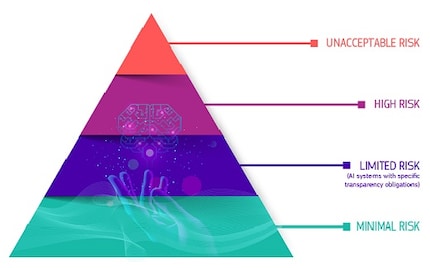

E infine si pone la questione della regolamentazione statale. Il regolamento europeo sull'IA classifica le applicazioni di IA in diversi livelli di rischio. Gli strumenti finora accessibili agli utenti comuni rientrano nella seconda categoria più bassa, quella del «Rischio di trasparenza», che non comporta ulteriori obblighi oltre a quello appunto di trasparenza. Ma qui la situazione potrebbe essere diversa. Non sono un giurista, ma a mio avviso un'intelligenza artificiale che consente di attaccare infrastrutture critiche senza particolari conoscenze rientra nella categoria «Rischio inaccettabile», il che comporterebbe un divieto.

Fonte: digital-strategy.ec.europa.eu

Il mio interesse per il mondo IT e lo scrivere mi hanno portato molto presto a lavorare nel giornalismo tecnologico (2000). Mi interessa come possiamo usare la tecnologia senza essere usati a nostra volta. Fuori dall'ufficio sono un musicista che combina un talento mediocre con un entusiamso eccessivo.

Curiosità dal mondo dei prodotti, uno sguardo dietro le quinte dei produttori e ritratti di persone interessanti.

Visualizza tutti