En coulisse

La nouvelle loi suisse sur la protection des données

par Florian Bodoky

"Swiyu" est le nom de l'application Wallet de la Confédération - l'e-ID y est conservée. Je vous explique ici comment l'e-ID et l'application fonctionnent exactement et ce qui est critiqué à leur sujet.

Le 28 septembre prochain, on votera sur l'e-ID - plus précisément sur la «Loi fédérale du 20 décembre 2024 sur la preuve d'identité électronique et sur d'autres preuves électroniques».

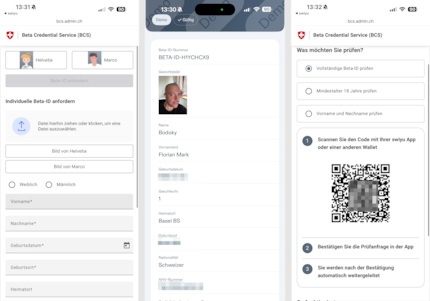

Il y a quelques semaines, le gouvernement fédéral a fait passer l'application de portefeuille correspondante «Swiyu» à la phase suivante, à savoir ce qu'on appelle «Public Beta». Si vous le souhaitez, vous pouvez télécharger l'application pour Android et iOS et l'essayer. Il ne s'agit toutefois que d'un exercice à sec. Vous ne pourrez pas l'utiliser en production. Ce ne sera pas le cas avant l'automne 2026 au plus tôt, à condition que le vote soit en faveur de l'e-ID.

C'est le nom de l'application Wallet - c'est-à-dire quasiment le portefeuille numérique dans lequel vous conservez votre e-ID si vous en voulez un. Le nom un peu étrange est une combinaison de «Switzerland» et «you», c'est-à-dire la Suisse et vous. C'est pour montrer qu'il vient de Suisse et qu'il est destiné aux Suisses.

Vous pouvez demander un E-ID via l'application Swiyu. Si vous le faites, la Confédération vérifiera d'abord votre identité. Pour ce faire, vous devez scanner votre document d'identité et prendre un selfie avec ce que l'on appelle une vérification de l'authenticité (l'authenticité signifie que le logiciel reconnaît s'il s'agit vraiment d'un visage vivant et non d'une photo ou d'une vidéo). Pour cela, on utilise ce que l'on appelle la Presentation Attack Detection (PAD).

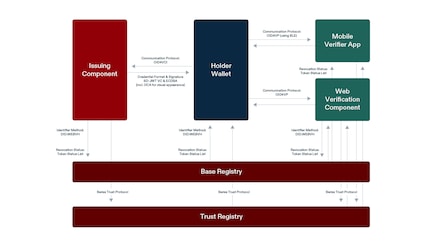

Lorsque vous avez passé le contrôle, votre smartphone produit une paire de clés (Device Key Pair) dans le portefeuille. Cette paire est composée d'une part d'une clé privée générée et stockée dans une zone du smartphone totalement déconnectée du processeur principal. Sur l'iPhone, cette zone est appelée «Secure Enclave», sur les téléphones Android, il s'agit de «Trusted Execution Environment». D'autre part, il existe une clé publique. Celle-ci est transmise au Bund, l'émetteur de votre e-ID (également appelé «Issuer»).

Ensuite, la Confédération établit ce qu'on appelle un Verifiable Credential (VC). Il s'agit d'un pack de données qui contient des faits vous concernant, qui figurent également sur l'ID classique : Votre nom, votre date de naissance, votre lieu d'origine, etc. Ce Credential est signé par le gouvernement fédéral (avec ce que l'on appelle la signature ES256. Il s'agit d'une troisième clé étatique). Le gouvernement fédéral, en tant qu'émetteur, signe donc en quelque sorte votre e-ID.

Ensuite, la clé publique d'avant entre en jeu : elle est également inscrite dans le Credential - pour ce qu'on appelle le Device Binding. Cela signifie que l'e-ID n'est pas simplement un document que vous pouvez copier librement, mais qu'il est fermement lié à votre appareil mobile et à votre clé privée. Le VC et votre clé privée sont maintenant stockés localement dans votre appareil. Vous avez maintenant votre e-ID.

Le comité du Non critique le fait que des données biométriques telles que des selfies ou des enregistrements vidéo doivent être prises et traitées lors de l'émission de l'e-ID. Ils avertissent que ces données sensibles représentent un risque important, car elles peuvent être stockées pendant une longue période et être utilisées à mauvais escient en cas de piratage. De plus, la procédure de selfie check, de reconnaissance de l'identité et de PAD n'est pas sûre à 100 % contre les tentatives de tromperie comme les deepfakes.

Les partisans du projet rétorquent que la procédure PAD a été développée précisément dans ce but et qu'elle permet de détecter de telles tromperies de manière fiable. La vérification se fait selon les normes internationales.

Votre e-ID est stockée directement dans l'application Wallet sur votre smartphone. Le nom technique exact de l'E-ID est «Selective Disclosure JSON Web Token Verifiable Credential», c'est-à-dire un pack de données signé numériquement et vérifiable au format JSON, qui peut divulguer des informations de manière sélective. Vous pouvez imaginer l'application Wallet comme un coffre-fort, SE et TEE comme un bunker sécurisé. Votre e-ID est donc stockée dans un coffre-fort solide, qui se trouve lui-même dans un bunker. Pour déverrouiller le bunker et ouvrir le coffre-fort, vous êtes nécessaire : Vous le protégez en effet de manière classique via un code PIN, une empreinte digitale ou Face ID.

A cela s'ajoute le Device Binding : votre e-ID est lié à votre téléphone avec la clé privée. C'est pourquoi, par exemple, une capture d'écran de votre e-ID ne fonctionne pas. L'examinateur remarquerait alors qu'il s'agit bien d'une image de votre e-ID, mais que celle-ci ne se trouve plus dans le coffre-fort et le bunker - et serait refusée. C'est pourquoi vous devez impérativement faire établir un nouvel E-ID lorsque vous changez d'appareil, car le Credential est fermement lié à la clé de votre ancien appareil mobile. Le contrôle de l'authenticité avec le PAD est également répété. Vous ne pouvez pas copier votre ancien E-ID, ni le transférer sur votre nouvel appareil avec une application de transfert de smartphone - il ne fonctionnerait plus.

Last but not least : les données de votre e-ID ne peuvent pas non plus être modifiées. Vous ne pouvez donc pas vous vieillir, par exemple. La signature de l'État (ES256) s'en charge. En effet, on remarquerait alors que le gouvernement fédéral n'a pas signé ici.

L'une des principales critiques concerne la longue conservation des données biométriques. Selon le comité du "non", il est problématique que les selfies et les vidéos d'identification soient conservés jusqu'à 15 ans. Il y aurait un risque important en raison du caractère hautement sensible et inaltérable des données

Les partisans du projet soulignent que la longue durée de conservation est nécessaire pour permettre au gouvernement fédéral de procéder à des vérifications en cas de litige ou d'allégations d'abus. De plus, le contrôle d'accès se fait toujours sous la surveillance de l'État et est géré et protégé par la législation suisse sur la protection des données.

Si vous souhaitez utiliser l'E-ID dans un bar ou un supermarché, par exemple pour confirmer votre âge, voici comment cela fonctionne : le bar dispose d'un service de vérification, par exemple dans une application. Celle-ci lance une requête, par exemple sur votre âge, à l'aide du protocole «OpenID for Verifiable Presentations (OID4VP)». Cette requête contient ce que l'on appelle une définition de présentation. Il s'agit d'une liste de toutes les données que le vérificateur souhaite obtenir de vous. Dans ce cas, l'information sur l'âge de la majorité. Cette demande est compressée dans une URL et vous est présentée sous forme de code QR. Vous pouvez le scanner à l'aide du lecteur de QR de l'application «Swiyu».

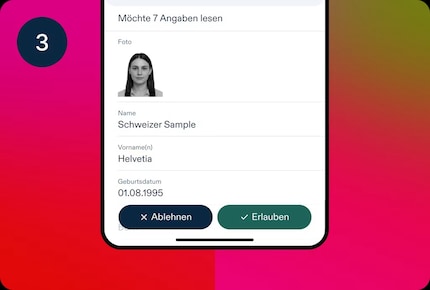

Votre portefeuille vérifie maintenant qui est le demandeur. Pour cela, il vérifie le DID (ancre d'identité numérique qui identifie de manière unique une entreprise ou une organisation). Cela permet également de savoir si la personne est autorisée à recevoir cette information. Il vérifie également quels attributs sont présents dans la définition de présentation. Ensuite, vous recevez par exemple le message suivant sur l'application Swiyu : Le Türmli-Bar à Winterthur aimerait savoir si vous avez déjà 18 ans. Vous appuyez alors sur «Accepter».

Le portefeuille crée ensuite ce que l'on appelle une Verifiable Presentation (VP). Ce pack de données contient l'information selon laquelle vous avez au moins 18 ans. Il y a aussi la clé de l'Etat, qui prouve que votre credential a été émis par le gouvernement fédéral. Et enfin, la signature de votre appareil (Device Binding) avec votre clé privée, qui prouvent que la présentation vérifiable provient bien de votre smartphone. En outre, un nonce est intégré, un nombre aléatoire unique qui empêche que quelqu'un puisse facilement réutiliser la présentation plus tard.

Le contrôleur vérifie ensuite la signature (l'information provient-elle du gouvernement fédéral ?), le statut (l'e-ID est-elle toujours valide ?) et l'émetteur (le gouvernement fédéral a-t-il le droit d'émettre des e-ID ?). Mais le bar ne voit rien de tout cela. Elle ne reçoit que l'information suivante : "Oui, vous avez au moins 18 ans", et votre identité ou votre date de naissance exacte restent secrètes. Ainsi, le bar dispose des informations dont il a besoin et vous n'avez pas besoin de révéler quoi que ce soit qui ne soit pas nécessaire.

Le comité du non met en garde contre le fait que l'e-ID pourrait devenir un instrument de surveillance au quotidien. Les personnes qui l'utilisent régulièrement laissent des traces de données qui pourraient théoriquement être utilisées pour établir des profils - par exemple pour de la publicité ciblée ou de l'influence politique.

Les partisans du projet font référence au principe de minimisation des données : avec l'e-ID, seul l'attribut absolument nécessaire doit toujours être divulgué, par exemple uniquement « plus de 18» au lieu de la date de naissance ou du nom complet. Chaque requête est visible pour l'utilisateur et rien n'est divulgué sans son consentement. De plus, dans le portefeuille de l'appareil, chaque transaction d'information est visible. Vous pouvez donc vérifier à tout moment quand vous avez transmis quelles informations à qui.

Depuis que j'ai découvert comment activer les deux canaux téléphoniques de la carte RNIS pour obtenir une plus grande bande passante, je bricole des réseaux numériques. Depuis que je sais parler, je travaille sur des réseaux analogiques. Un Winterthourois d'adoption au cœur rouge et bleu.

Des informations intéressantes sur le monde des produits, un aperçu des coulisses des fabricants et des portraits de personnalités intéressantes.

Tout afficher