Indagando le digitec phishing mail

Attualmente stanno circolando di nuovo delle mail che invitano ad effettuare un pagamento di un articolo digitec. Queste mail sono contraffatte e provengono da un mittente sconosciuto. Stiamo ora analizzando i vari indizi. Chi sono gli hacker che vi mandano queste phishing mail? E, per cortesia, non aprite gli allegati di messaggi sospetti.

Allarme al servizio clienti. Diversi clienti hanno riferito di aver ricevuto delle mail da parte nostra che sono evidentemente contraffatte. Questi messaggi richiedono di effettuare un pagamento di un determinato importo per un ordine che non viene menzionato nella mail.

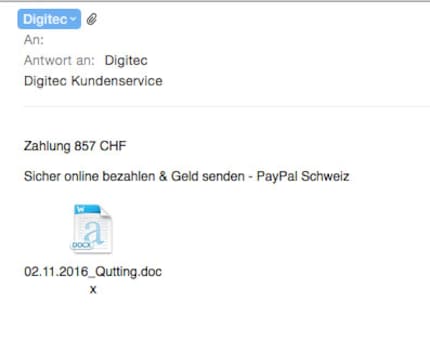

Il messaggio è corto e conciso.

Questa mail non ci offre moltissime tracce su cui basarci per la nostra indagine, ma dimostra che le persone che hanno scritto questo messaggio probabilmente non parlano tedesco. Altrimenti i phisher si sarebbero dati la briga di scrivere un breve messaggio, cosa che non hanno fatto. La mail contiene le informazioni di pagamento e un documento word in formato «.docx» come allegato.

Diamo un secondo sguardo alla mail

La mail proviene da vari indirizzi di posta elettronica, come Digitec@ropa-maschinenbau.de, un’azienda che produce grossi macchinari. Ovviamente, noi non abbiamo un’altra sede presso Ropa. E gli hacker non stanno certamente seduti presso uno degli uffici di Ropa, ma utilizzano un punto debole del loro sistema di posta elettronica. Oppure le mail sono configurate in maniera tale da fare apparire un altro indirizzo come mittente.

Queste mail possono così provenire da molteplici indirizzi email, tutte quante di aziende che non hanno sicuramente interesse a farvi del male. Tuttavia, la cosa interessante è che sono state rapportate anche delle mail che provengono dal dominio digitec.com. Questo dominio non è nostro e appartiene a qualcun altro.

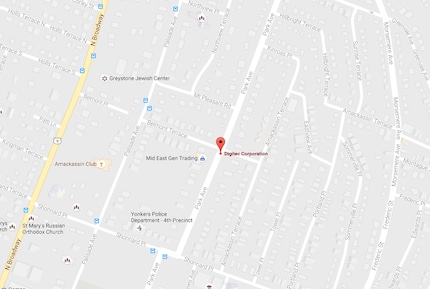

Il risultato della nostra ricerca è il seguente: il dichiarente del dominio digitec.com sembrerebbe risalire ad una certa Digitec Corporation di Yonkers, New York. Abbiamo ricercato ulteriormente e possiamo dire che effettivamente esiste una Digitec Corporation in questa posizione.

La Digitec Corporation sulla cartina

Possiamo dedurre che i criminali in questione – sempre che siano i proprietari del dominio – si sono beccati Digitec.com da un bel po’, poiché hanno il dominio ancora fino a giugno 2019. Ciò vuol dire che hanno comprato il dominio cinque mesi fa o due anni e cinque mesi fa.

Ma attenzione: la prova che non sia la Digitec Corporation a nascondersi dietro le mail, è che l’indirizzo di posta elettronica registrato dal dominio è digitec@compuserve.com. In questo caso si tratta di un provider di posta elettronica gratuito del gigante AOL.

L’allegato

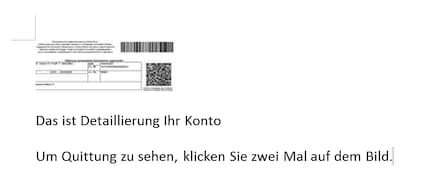

Il payload, cioè la parte dell’attacco che danneggia il tuo PC si nasconde nell’allegato della mail. In allegato trovi un file docx: un documento che vuole essere aperto con Microsoft Word. Una volta aperto il documento si presenta in questo modo:

L’allegato aperto

Das ist Detaillierung Ihr Konto (Questo è il “dettagliatamento” del suo conto)

Um Quittung zu sehen, klicken Sie zwei Mal auf dem Bild. (Per vedere la fattura, clicchi due volte sull’immagine.)

L’utilizzo scorretto del tedesco (cfr. traduzione scorretta in italiano) è un ulteriore indizio sul fatto che gli assalitori non parlino tedesco. Qualsiasi studente di scuola elementare di lingua madre tedesca avrebbe un livello linguistico decisamente più elevato.

IMPORTANTE: Non avviare mai gli allegati di email sconosciute. Già solo aprire il documento potrebbe essere molto pericoloso. Non ci assumiamo alcuna responsabilità per eventuali danni al tuo computer.

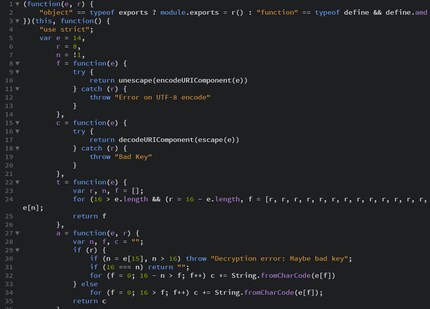

Il payload

Facendo doppio click sull’immagine nelle impostazioni standard di Windows si da inizio a un JavaScript che avvia un ulteriore codice.

L’inizio del codice del payload

Un professionista di sicurezza informatica ha dato un’occhiata al codice. Il suo sospetto: “sembrerebbe un codice compilato in JavaScript”. Gli aggressori sono stati molto furbi: hanno scritto il codice in una lingua diversa da JavaScript, lo hanno criptato e poi lo hanno racchiuso in un codice comprensibile da qualsiasi dispositivo. Anche la decodificazione può essere letta ed avviata dai dispositivi.

Un estratto dal pezzo criptato del payload

Con il tempo ed i mezzi che ho a disposizione non posso dire esattamente ciò che faccia il programma. L’ipotesi dell’esperto: “con grande probabilità il programma scaricherà più malware”. Attualmente, esperti in-house ed esterni stanno effettuando ulteriori analisi e stanno cercando le tracce nel codice.

Come mandiamo le fatture noi di Digitec.ch

Sappi che noi diamo un’importanza particolare alla sicurezza. Ora però, non possiamo darti ulteriori informazioni che fanno luce su questo contesto. Non solo perché non vogliamo rivelartele, anche perché potrebbero essere utilizzate dagli aggressori contro di noi o contro di te.

Infatti, il caso attuale dimostra che noi siamo un obiettivo. E vogliamo dare agli aggressori il minimo possibile in quanto a risorse e informazioni. Il caso in questione dimostra che questi aggressori ci conoscono, ma fortunatamente non ci conoscono abbastanza. Fate come noi e non date alcuna chance a queste evidenti contraffazioni!

Ma ecco un po’ di informazione per te: noi di Digitec Galaxus inviamo fatture sempre ed esclusivamente in formato PDF. Qualsiasi fattura dovessi ricevere a nome di digitec, una cosa è chiara – se non è in formato PDF, non è stata inviata da parte nostra.

In questo senso, mettiti al sicuro e non aprire assolutamente email che sembrano strane o sospette, anche se appare il nome di digitec o Galaxus. Gli unici domini che vengono da noi utilizzati per la corrispondenza elettronica sono @digitec.ch, @digitecgalaxus.ch e @galaxus.ch.

Update: Cosa devi fare se vieni infettato?

Se per errore hai fatto doppio click sull’immagine, non disperarti, non è tutto perduto. Il nostro reparto di informatica ha decodificato il codice della mail e ha scoperto la funzione del malware.

Il tuo computer, o meglio il tuo browser, vengono modificati in maniera tale da poter visitare pagine web senza il proxy .onion normalmente richiesto. Quest’ultime si trovano nel cosiddetto Dart Net. Inoltre, l’allegato installa un certificato che permette al tuo computer di visitare diversi siti nel codice che non sono aperti al pubblico. Attualmente non sappiamo ancora ciò che succede sul sito. È possibile che vi vengano attaccati altri software. Un’altra ipotesi del nostro reparto informatica è che i siti vengano utilizzati come siti di controllo per Botnets o simile. Teoricamente, con la connessione al sito .onion è possibile dare i comandi al tuo computer.

I seguenti passi dovrebbero aiutarti a sconfiggere l’infezione:

- Apri Firefox

- Inserisci about:config nella barra degli indirizzi

- Cerca network.dns

- Nei computer infetti la riga network.dns.blockDotOnion è contrassegnata con false

- Modifica il valore in true e l’accesso al Dark Net verrà così bloccato. Secondo le ultime scoperte, il certificato dovrebbe così risultare inefficace.

- Rimuovi il certificato secondo le istruzioni di Microsofts o Apple

Questa operazione non annulla tutti i cambiamenti effettuati dal malware sul tuo computer, ma gli taglia il canale di comunicazione con il Dark Net. Secondo il nostro stato di conoscenza attuale, il malware verrà così reso innocuo anche se sul tuo PC dovessero rimanere dei dati. Attualmente stiamo lavorando per creare un manuale per una rimozione completa del malware.

Update II: il codice è stato completamente decifrato!

Christian Margadant e il suo team sono riusciti a decifrare completamente il codice maligno. Ora sappiamo esattamente cosa vogliono i Phisher, come lo fanno e come puoi liberarti dello script maligno.

Giornalista. Autore. Hacker. Sono un contastorie e mi piace scovare segreti, tabù, limiti e documentare il mondo, scrivendo nero su bianco. Non perché sappia farlo, ma perché non so fare altro.

Curiosità dal mondo dei prodotti, uno sguardo dietro le quinte dei produttori e ritratti di persone interessanti.

Visualizza tutti